《基于威胁情报的产品开发实践技术指南》

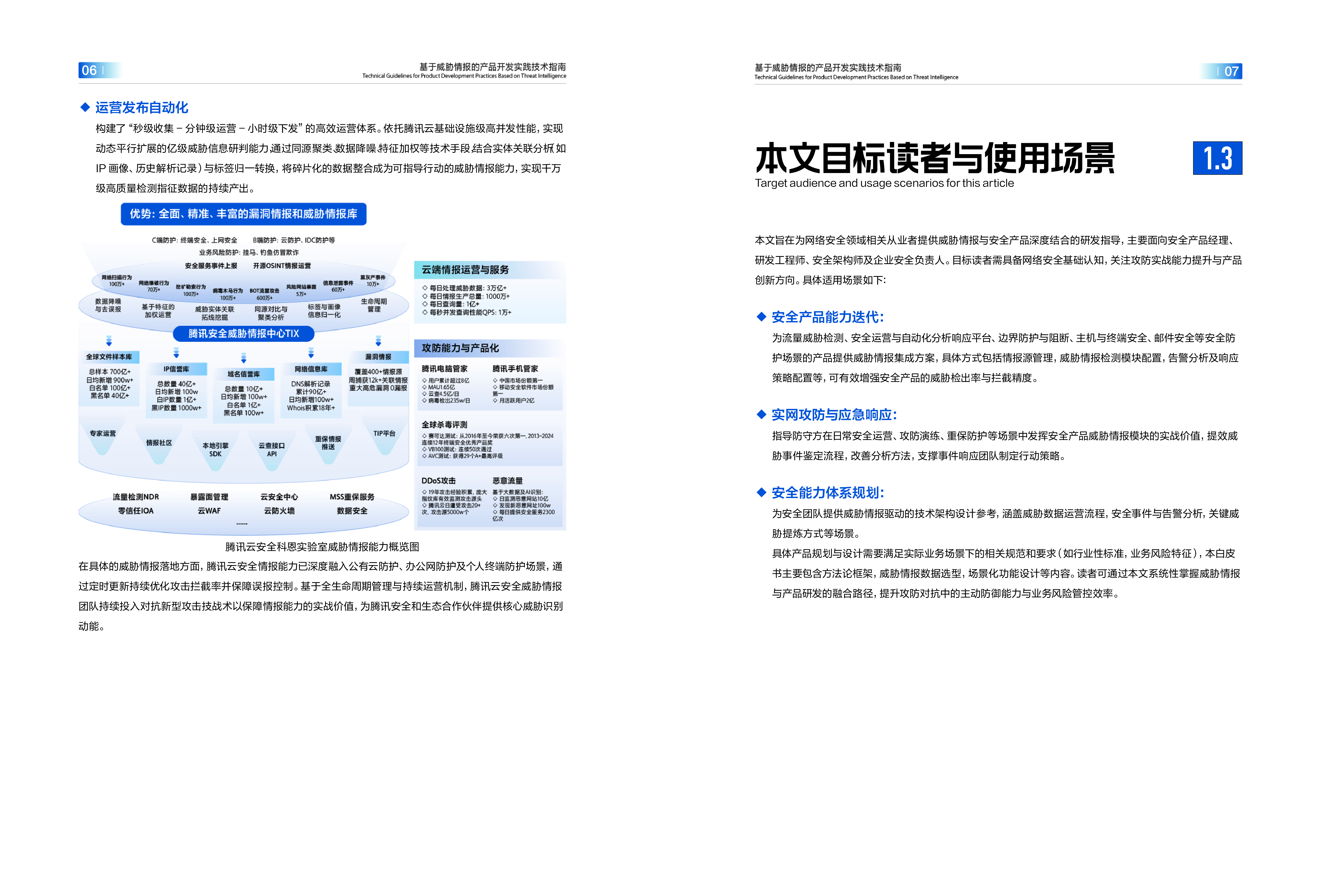

01在数字化转型浪潮中,各行业的业务上云与SaaS化进程正在逐渐加速,但配套的安全体系建设却存在滞后的问题,这导致企业网络防护面临着严峻挑战。与此同时,外部攻击者不断升级技战术,采用的手段趋于APT化,攻击的隐蔽性也越来越高。而用来应对的传统安全建设,仍然依赖设备堆砌与宽松的规则运营,这种“添油战术”的做法使安全运营团队陷入告警冗余、联动低效的泥潭。作为防御方的武器库,各类安全产品其实会成为实际挑战的承压点,在威胁检测分析场景下甲方用户也会提出更高的技术要求。 在此背景下,威胁情报通过将威胁知识转化为可操作的检测规则与响应建议,成为破解防御难题的关键——其既能提升威胁检出精准度,又能实现告警分诊与溯源分析的效率跃升。然而,尽管市场需求激增且政策持续引导(如《网络安全法》明确推动信息共享,等保2.0首次提出建设威胁情报检测系统),威胁情报的应用仍面临“优质数据共享不足、落地效果参差不齐”的困局。本文基于腾讯二十余年网络攻防实战经验,从多场景切入,打造覆盖情报生产、共享、应用的全链路方案,旨在破局“数据孤岛”问题,释放威胁情报价值,推动生态伙伴安全产品迭代与企业安全体系效能升级的愿景。前言Foreword前言0302目录Contents4.1 威胁情报应用进展 ------------------------------------------------------- 50 4.2 更全面的威胁情报合作模式展望 ---------------------------------------------- 51 4.3 更广泛的威胁情报应用场景展望 ---------------------------------------------- 524.总结与展望3.1 安全运营与自动化分析响应 -------------------------------------------------- 143.2 流量威胁检测 ---------------------------------------------------------- 263.3 边界防护与阻断 -------------------------------------------------------- 333.4 主机与终端安全 -----------------------------

相关推荐

-

鼎帷咨询2025年DeepSeek战略创新分析报告-围绕DeepSeek尖刀点加速打造AI产业刀锋链39页

2025-05-13 19940

2025-05-13 19940 -

新战略咨询2024移动机器人AGV_AMR专用激光雷达产品发展蓝皮书31页

2025-05-15 19947

2025-05-15 19947 -

甲子光年2025年DeepSeeK开启AI算法变革元年报告16页

2025-05-13 19955

2025-05-13 19955 -

CyberRobo2024全球人形机器人产品数据库报告-人形机器人洞察研究BTIResearch99页

2025-05-15 17948

2025-05-15 17948 -

少年商学院2025年DeepSeek中小学生使用手册81页

2025-05-13 19839

2025-05-13 19839 -

英普利集团2025企业出海白皮书中东篇精编版39页

2025-05-14 19541

2025-05-14 19541 -

曼昆律所2024年Web3.0区块链项目出海法律白皮书71页

2025-05-14 18533

2025-05-14 18533 -

火山引擎2024火山引擎视频云实践精选集224页

2025-05-15 18939

2025-05-15 18939 -

2025年无人机生态系统发展计划报告(英文版)-世界银行

2025-06-05 472

2025-06-05 472 -

2025Q1中国企业创投[CVC]发展报告

2025-06-05 307

2025-06-05 307

相关内容

-

甲子光年2025年DeepSeeK开启AI算法变革元年报告16页

分类:机构报告

时间:2025-05-13

标签:

格式:PDF

-

新战略咨询2024移动机器人AGV_AMR专用激光雷达产品发展蓝皮书31页

分类:机构报告

时间:2025-05-15

标签:

格式:PDF

-

鼎帷咨询2025年DeepSeek战略创新分析报告-围绕DeepSeek尖刀点加速打造AI产业刀锋链39页

分类:机构报告

时间:2025-05-13

标签:

格式:PDF

-

少年商学院2025年DeepSeek中小学生使用手册81页

分类:机构报告

时间:2025-05-13

标签:

格式:PDF

-

英普利集团2025企业出海白皮书中东篇精编版39页

分类:机构报告

时间:2025-05-14

标签:

格式:PDF

-

火山引擎2024火山引擎视频云实践精选集224页

分类:机构报告

时间:2025-05-15

标签:

格式:PDF

-

曼昆律所2024年Web3.0区块链项目出海法律白皮书71页

分类:机构报告

时间:2025-05-14

标签:

格式:PDF

-

CyberRobo2024全球人形机器人产品数据库报告-人形机器人洞察研究BTIResearch99页

分类:机构报告

时间:2025-05-15

标签:

格式:PDF

-

中国购车用户家庭存款洞察报告 (2025版)

分类:

时间:2025-07-11

标签:

格式:PDF

-

2025中国低空经济市场现状报告

分类:

时间:2025-07-11

标签:

格式:PDF